Τον εντοπισμό ενός προηγμένου malware (κακόβουλο λογισμικό) κατασκοπείας, το οποίο χρησιμοποιείται σε συστηματικές εκστρατείες παρακολούθησης σε βάρος μιας σειράς διεθνών στόχων τουλάχιστον από το 2008, ανακοίνωσε η Symantec.

Πρόκειται για ένα «back door-type» Trojan και η δομή του χαρακτηρίζεται από εξαιρετικά υψηλό- και σπάνιο- βαθμό πολυπλοκότητας. Σύμφωνα με τη Symantec, το Regin, όπως έχει κατονομαστεί, είναι παραμετροποιήσιμο, και παρέχει στους διαχειριστές του ένα μεγάλου εύρους, ισχυρό πλαίσιο δυνατοτήτων για μαζική παρακολούθηση. Χρησιμοποιείται σε κατασκοπευτικές παρακολουθήσεις σε βάρος κυβερνητικών οργανισμών, διαχειριστές υποδομών, επιχειρήσεις, ερευνητές και μεμονωμένους πολίτες.

Η ανάπτυξή του εκτιμάται ότι διήρκεσε μήνες, ίσως και χρόνια, και οι δημιουργοί του φαίνεται να έλαβαν ειδική μέριμνα πάνω στον τομέα των «stealth» χαρακτηριστικών του, προκειμένου τα ίχνη του να είναι δύσκολο να εντοπιστούν. Όπως σημειώνει η Symantec, οι δυνατότητές του υποδεικνύουν την παρουσία κάποιας κυβέρνησης πίσω από τη δημιουργία του- η οποία φαίνεται να το χρησιμοποιεί ως ένα από τα βασικά εργαλεία κυβερνοκατασκοπείας της.

Η εταιρεία το χαρακτηρίζει ως απειλή πολλαπλών επιπέδων/ σταδίων (multi-staged threat) και το κάθε στάδιό του είναι κρυπτογραφημένο, με την εξαίρεση του πρώτου, η εκτέλεση του οποίου ενεργοποιεί ένα φαινόμενο «ντόμινο». Κάθε στάδιο παρέχει από μόνο του λίγες πληροφορίες όσον αφορά στο συνολικό «πακέτο». Μόνο μέσω του εντοπισμού και των πέντε σταδίων είναι δυνατή η ανάλυση και κατανόηση της συνολικής απειλής.

Μολύνσεις με Regin έχουν παρατηρηθεί σε μια ποικιλία οργανισμών και φορέων μεταξύ του 2008 και του 2011- έτος κατά το οποίο φαίνεται να αποσύρθηκε ξαφνικά. Μία νέα έκδοσή του επανεμφανίστηκε από το 2013 και μετά. Όπως προαναφέρθηκε, στους στόχους περιλαμβάνονται εταιρείες, κυβερνητικοί φορείς και ερευνητικά ινστιτούτα, ενώ σχεδόν οι μισές μολύνσεις στόχευαν μεμονωμένους πολίτες και μικρές επιχειρήσεις. Αξίζει να σημειωθεί ότι οι επιθέσεις σε εταιρείες του χώρου των τηλεπικοινωνιών φαίνονται να ήταν σχεδιασμένες για να παρέχουν πρόσβαση σε κλήσεις οι οποίες πραγματοποιούνταν μέσω των υποδομών τους.

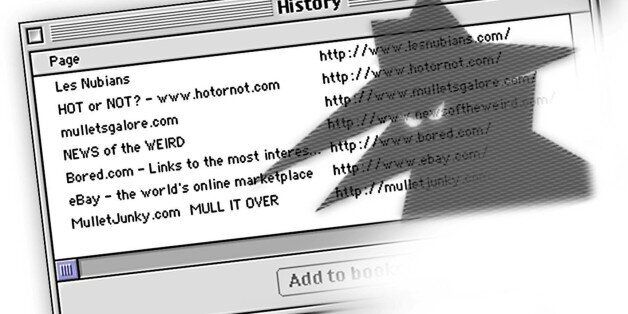

Όσον αφορά στον τρόπο μόλυνσης, η Symantec θεωρεί ότι κάποιοι στόχοι παραπλανήθηκαν έτσι ώστε να επισκεφθούν ψευδείς εκδόσεις γνωστών ιστοσελίδων, ενώ το λογισμικό φαίνεται να εγκαθίσταται μέσω browser ή μέσω εκμετάλλευσης κάποιας εφαρμογής. Ιδιαίτερα αξιοσημείωτα είναι τα stealth χαρακτηριστικά του: η «low key» φύση του σημαίνει ότι μπορεί να χρησιμοποιείται σε μακρόχρονες εκστρατείες παρακολούθησης, διαρκείας ετών. Ακόμα και μετά τον εντοπισμό του, είναι δύσκολο να εξακριβωθεί ποια είναι ακριβώς η δραστηριότητά του.

Σύμφωνα με την εταιρεία, η ανακάλυψη του Regin υποδεικνύει ότι συνεχίζουν να λαμβάνουν χώρα σημαντικές «επενδύσεις» πάνω στην ανάπτυξη εργαλείων για χρήση στον τομέα της συλλογής πληροφοριών, ενώ θεωρείται πως πιθανώς υπάρχουν ακόμα αρκετά τμήματα και εκδόσεις του λογισμικού. Η ανάλυση του Regin είναι ακόμα σε εξέλιξη.